Мазмұны:

- Автор John Day day@howwhatproduce.com.

- Public 2024-01-30 10:25.

- Соңғы өзгертілген 2025-01-23 14:51.

Бұл нұсқаулықтың мақсаты - резервтік көшірмелер мен жаңартуларды орындау үшін Raspberry Pi -ден қашықтағы бұлтты серверге автоматты түрде және қауіпсіз түрде қалай қосылу керектігін көрсету. Бұл үшін сіз SSH кілт жұптарын қолданасыз құпия сөздерді есте сақтау қажеттілігін болдырмаңыз және сізге қауіпсіз байланыс орнатыңыз.

(CAVEAT - Егер сіз Linux рұқсаттарын конфигурациялауға құзыретті болмасаңыз, бұл әрекетті жасамаңыз, әйтпесе сіздің жүйеңізді хакерлер шабуылына осал етеді.)

Талаптар

1. Raspberry Pi командалық жол интерфейсі бар (CLI), сіз Putty -де көріп тұрғандай.

2. OVH немесе DigitalOcean деп аталатын, CLI көмегімен орналасқан қашықтағы бұлтты серверге кіру.

3. Putty және PuttyGen орнатылған Windows ноутбук немесе компьютер.

Болжамдар

1. Linux командалары туралы біраз біліміңіз бар

2. Сіз қашықтағы серверге әдеттегі қолмен процестерді пайдалана отырып қол жеткізе аласыз, мысалы: FTP.

3. Windows компьютерінде PuttyGen алдын ала орнатылған болады

Қадамдар

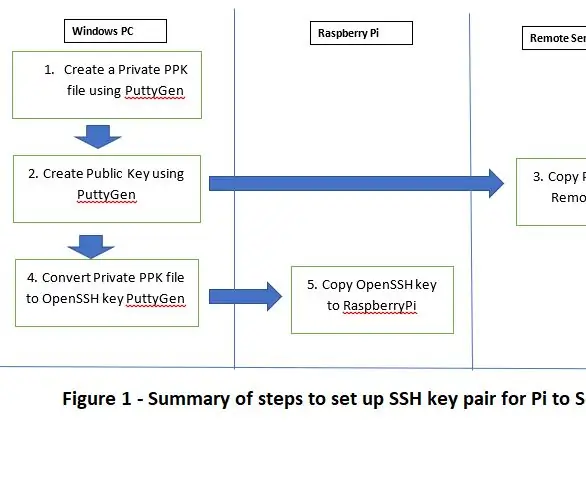

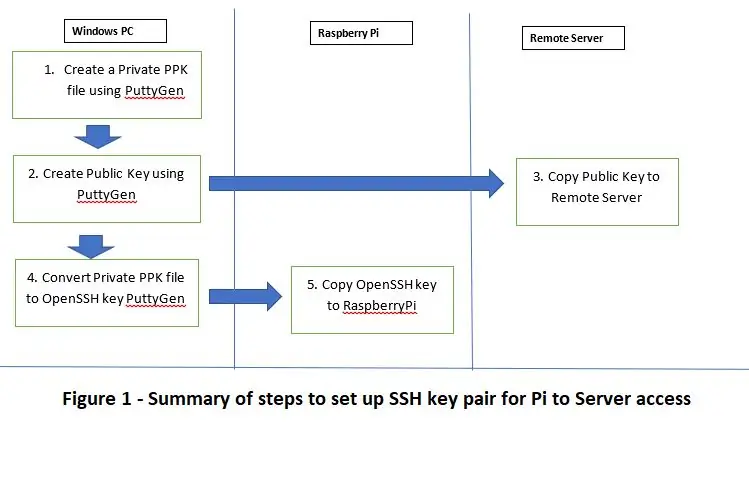

Қысқаша айтқанда - 1 суретті қараңыз

а) Windows компьютерінде PuttyGen көмегімен жеке PPK файлын жасаңыз

b) Windows компьютерінде PuttyGen көмегімен жалпыға ортақ PPK файлын жасаңыз (бұл а қадамында автоматты түрде орындалады)

b) Windows компьютерінде Ашық кілтті Windows компьютерінен қашықтағы бұлт серверіне көшіріңіз

d) Windows компьютерінде PuttyGen көмегімен жеке PPK файлын OpenSSH кілтіне түрлендіріңіз

e) Windows компьютерінен OpenSSH кілтін Raspberry Pi -ге көшіріңіз

f) Raspberry Pi -ден қашықтағы серверге қатынауды және файл жіберуді тексеріңіз

1 -қадам: A) жеке PPK файлын құру, B) ашық кілтті жасау және C) оны қашықтағы серверге көшіру

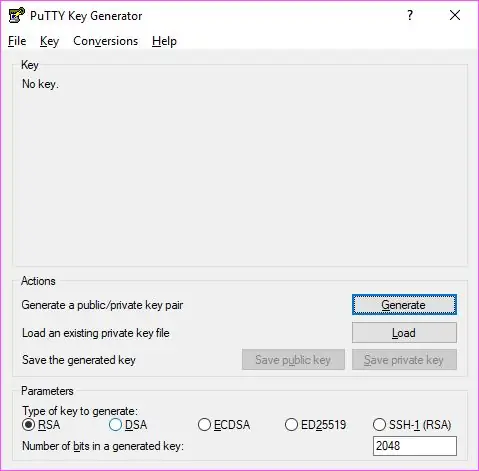

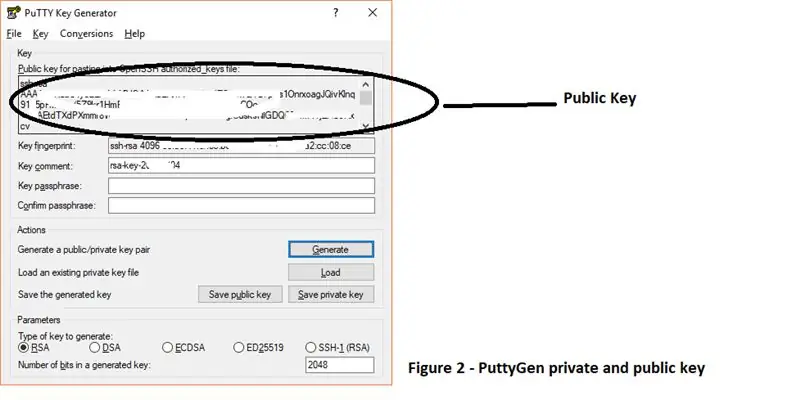

Жеке PPK файлын жасау үшін Windows компьютерінде PuttyGen ашыңыз. PuttyGen -ге Windows тапсырмалар тақтасындағы шпагатель белгісін тінтуірдің оң жақ түймесімен басу арқылы кіруге болады. PuttyGen мәзірінен пернені таңдаңыз, содан кейін кілттер жұбын жасаңыз, SSH2 -RSA кілті опциясын таңдаңыз. Жеке кілтті жасаған кезде сізден құпия сөз тіркесімін орнату сұралады, ал егер құпия фразаны орнатсаңыз, сізден оны болашақ операциялар кезінде сұрайды. Жеке кілтті Windows компьютеріңізде қауіпсіз жерде сақтаңыз. Содан кейін сіз терезеде 2 -суретте көрсетілгендей ашық кілтті көресіз.

Әрі қарай, ашық кілтті қашықтағы бұлт серверіне жіберейік. Putty көмегімен қашықтағы бұлт серверіне Putty сеансын ашыңыз. Сіз қашықтан пайдаланушы1 ретінде кірдіңіз делік, содан кейін CLI бұлтты серверінде келесі әрекеттерді орындаңыз

cd /home /remoteuser1 (егер жоқ болса) mkdir.ssh

nano.ssh/авторизацияланған_түймелері (Сіз бос экранды көресіз - 2 -суретте көрсетілген ашық кілтті қойыңыз, содан кейін бұл файлды сақтап жабыңыз)

chmod 0700.ssh

chmod 0600 /home/remoteuser1/.ssh/authorized_keys

2 -қадам: D) Жеке PPK файлын OpenSSH кілтіне түрлендіру және E) Оны Raspberry Pi -ге көшіру

Жеке кілтті OpenSSH -ке түрлендіру үшін PuttyGen ашыңыз, содан кейін бұрын жасаған жеке кілтті ашыңыз - мәзірдегі Конверсия опциясына өтіңіз, содан кейін OpenSSH кілтін экспорттауды таңдаңыз - сіз жасаған файлдың.кілтсөзі бар екеніне көз жеткізіңіз. Оны қауіпсіз жерде сақтаңыз, содан кейін Raspberry Pi -ге кіру үшін замазка сеансын ашыңыз. Кілт файлын Raspberry Pi -ге кіру үшін пайдаланушы тіркелгісінің Raspberry Pi үй каталогына көшіріңіз. Кілт pitobot.key деп аталады, содан кейін мына қадамдарды орындаңыз:

cd /home /pi

sudo mv pitobot.key/home/pi/

sudo chmod 600 pitobot.key

Енді сіз орнатудың сәтті болғанын тексеруге дайынсыз - тағы да бұл Pi арқылы жасалады. Есіңізде болсын, remoteuser1 - бұл бастапқы каталогта ашық кілтті сақтаған қашықтағы бұлт серверіндегі тіркелгі, ал ipaddress - бұлт бұлт серверінің адресі.

Алдымен Raspberry Pi -ден, Putty көмегімен қашықтағы бұлтты серверге кірейік. Raspberry PI CLI -ге келесі пәрмендерді теріңіз. (Егер сіз жеке кілт жасаған кезде құпия сөз тіркесін орнатқан болсаңыз, қазір сізден сұралады.)

sudo ssh -i /home/pi/pitobot.key remoteuser1@ipaddress

Бұл сізді remoteuser1 үй каталогындағы қашықтағы бұлт серверінің CLI -ге енгізеді. 'Exit' теру арқылы; сіз Raspberry Pi CLI -ге ораласыз.

Содан кейін файлдарды қашықтағы бұлттық серверден Raspberry Pi -ге жіберуге тырысыңыз. Келесі пәрмендерді қолданыңыз: (Тағы да, егер сіз жеке кілт жасаған кезде құпия сөз тіркесін орнатқан болсаңыз, қазір сізден сұралады.)

sudo scp -i /home/pi/pitobot.key remoteuser1@ipaddress: //var/www/html/*.*/home/pi/

Бұл барлық файлдарды қашықтағы сервердегі/var/www/html/қалтасынан Raspberry Pi ішіндегі/home/pi/қалтасына жібереді. (Қос нүкте өте маңызды) Сіз, әрине, командалардың тәртібін өзгерте аласыз және файлдарды Pi -ден қашықтағы серверге жібере аласыз.

3 -қадам: қауіпсіздік ережелері

SSH кілттер жұбы қауіпсіздікті жақсартады, бірақ мыналарды ескеріңіз:

1. SSH кілт жұптары қосылған кезде, сіз пайдаланушылардың қашықтағы серверге тікелей кіру мүмкіндігін алып тастауды қарастыруыңыз керек (сонымен қатар сол кілттер жұпын қолдана отырып, Windows жүйесінде Putty пернелер тіркесімін қолдана отырып, серверлерге кіруге болады, сонымен қатар өшіруді қарастыруға болады. Pi -ге кіріңіз). Егер сіз мұны таңдасаңыз және үлкен жарылыс жасамасаңыз, абай болыңыз. Мұны істеу үшін ssh конфигурация файлындағы бірнеше конфигурацияны өшіру керек. Мұны істеуде өте абай болыңыз. Пәрмендер - бұл

nano/etc/ssh/sshd_config

Және файл ішінде келесі өзгерістерді енгізіңіз

Құпия сөз растау нөмірі

PAM нөмірін қолданыңыз

Сақтау, шығу, содан кейін SSH жүйесін systemctl restart ssh арқылы қайта іске қосу (Бұл Debian үшін. Әр түрлі Linux дистрибутивтерінде басқаша болуы мүмкін)

2) Барлық кілттерді қауіпсіз ұстаңыз, әйтпесе сіз деректерді бұзу қаупі бар немесе серверлеріңізге кіре алмайсыз. Мен оларды bitwarden.com сияқты қауіпсіз қоймада сақтауға кеңес беремін және кіруді басқару саясаты арқылы оған кіруді шектеймін.

3) Құпия фразаны қолдану қауіпсіздікті жақсартады, бірақ ол cron тапсырмаларын автоматтандыруды қиындатады. Осы және басқа мүмкіндіктерді пайдалану туралы шешім тәуекелді бағалау арқылы анықталуы керек, мысалы, егер сіз жеке деректерді өңдейтін болсаңыз, сізге үлкен / пропорционалды бақылау қажет.

Ұсынылған:

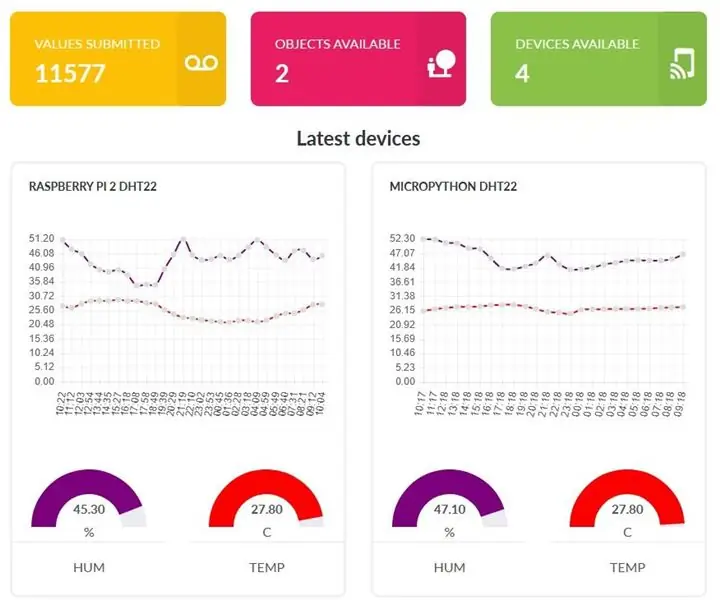

Raspberry PI температурасы мен ылғалдылығын тіркеу, бұлтты ауа райы станциясы, Wi -Fi және мобильді статистика: 6 қадам

Raspberry PI температурасы мен ылғалдылығын тіркеу, бұлтты ауа райы станциясы, Wi -Fi және мобильді статистика: Raspberry PI құрылғысымен сіз бөлмеде, жылыжайда, зертханада, салқындату бөлмесінде немесе кез келген басқа жерде температура мен ылғалдылық туралы мәліметтерді тіркей аласыз. Бұл мысалды біз температура мен ылғалдылықты тіркеу үшін қолданамыз. Құрылғы интернетке қосылады

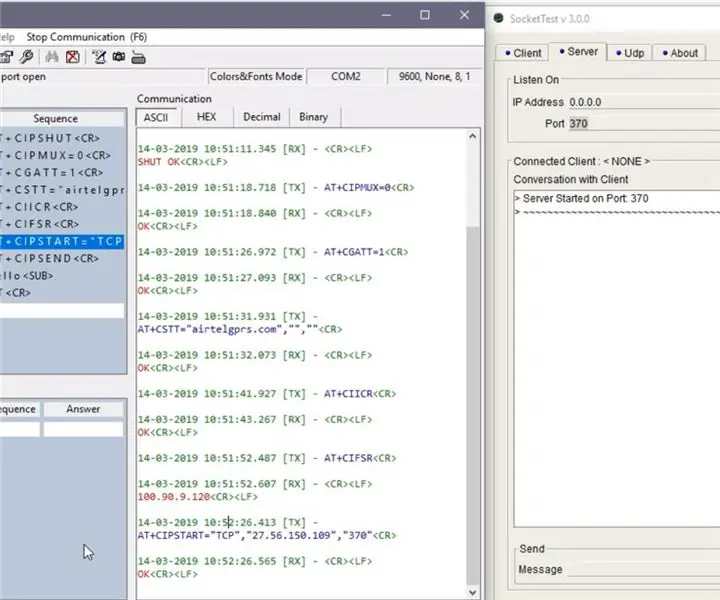

GPRS арқылы TCP/IP қосылымы: SIM900A модулін пайдаланып серверге деректерді жіберу әдісі: 4 қадам

GPRS арқылы TCP/IP қосылымы: SIM900A модулін пайдаланып деректерді серверге қалай жіберуге болады: Бұл оқулықта мен сізге sim900 модулін пайдаланып TCP серверіне деректерді қалай жіберу керектігін айтамын. Сонымен қатар біз серверден клиентке деректерді қалай алуға болатынын көреміз (GSM модулі)

Телефон мен гаджетті қалай қауіпсіз және қауіпсіз етуге болады: 4 қадам

Телефон мен гаджетті қалай қауіпсіздендіруге және қорғауға болады: бәрін жоғалтқан адамнан (әрине, асыра сілтеген). Демек, мойындау уақыты, менің алдыңғы сөйлемім айтқандай, мен өте ыңғайсызмын. Егер маған бір нәрсе жабыспаса, мен оны қате қоюдың үлкен мүмкіндігі бар, ұмыту бір жерде

Неғұрлым қауіпсіз: пойыз станцияларын қауіпсіз ету: 7 қадам

Қауіпсізірек: пойыз станцияларын қауіпсіз ету: Қазіргі кезде көптеген теміржол вокзалдары қауіпсіздіктің жоқтығынан, кедергілер мен пойыздың келе жатқанын ескертуіне байланысты қауіпсіз емес. Біз мұны түзету қажет екенін көрдік. Бұл мәселені шешу үшін біз Safer Better құрдық. Біз діріл сенсорларын, қозғалыс сенсорларын қолдандық және

Pi -ді (жергілікті) бұлтты серверге айналдырыңыз!: 19 қадам (суреттермен)

Pi Pi (Local) бұлтты серверін жасаңыз!: Құжаттар мен фотолар мен музыканы жергілікті Pi Cloud серверінде сақтаңыз және қол жеткізіңіз! Ең жақсы жағы: егер сіз Интернет өшіп қалса (немесе сіз алыс жерде болсаңыз және Уикипедияға кіргіңіз келсе) оны пайдалана аласыз. Ой, егер сіздің досыңыз біреуін алса